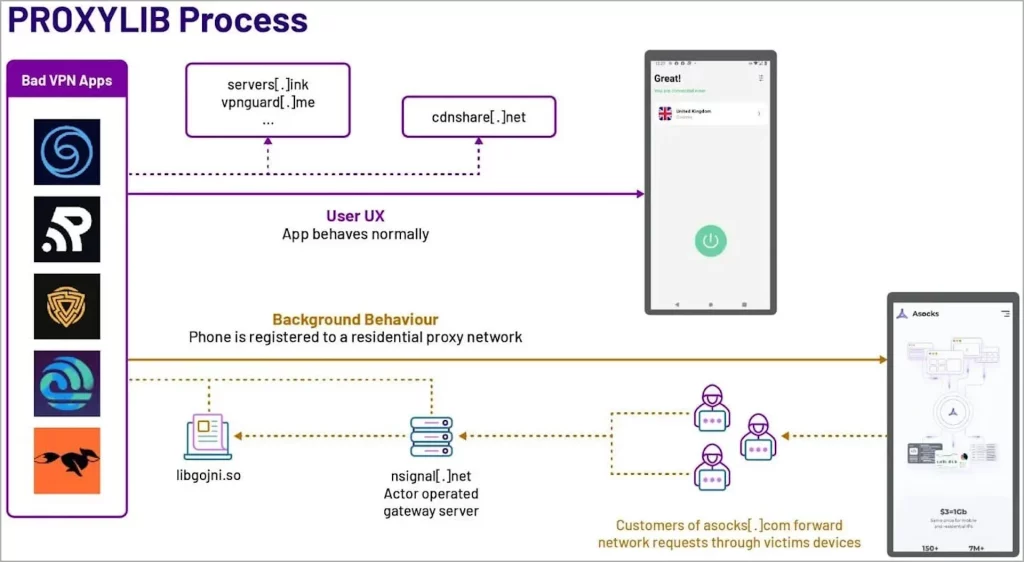

Više od 15 besplatnih VPN aplikacija dostupnih na Google Play prodavnici koristilo je malver koji transformiše Android uređaje u nesvesne proksi servere

Skoro 30 aplikacija u Google Play prodavnici je uz pomoć malvera pretvaralo Android telefone u nenamerne tzv. rezidencijalne proksije. Rezidencijalni proksi serveri, u ovom slučaju preko pretežno besplatnih besplatnih VPN aplikacija, funkcionišu tako što usmeravaju internet saobraćaj preko uređaja koji se nalaze u domovima udaljenih korisnika, čime se sakriva identitet i čini saobraćaj manje podložnim blokiranju.

Iako postoji legitimna upotreba proksi servera u istraživanju tržišta, mnogi sajber prestupnici zloupotrebljavaju ih za prikrivanje zlonamernih aktivnosti, što uključuje prevaru putem oglasa, slanje neželjene pošte, fišing, krađu identiteta i napade na lozinke.

Korisnici ponekad dobrovoljno registruju proksi uslugu u zamenu za novčanu korist ili drugi vid nagrade, ali neke od ovih proksi usluga koriste neetičke i sumnjive metode za tajno instaliranje svojih alata na uređajima korisnika. Kada se ovi alati instaliraju, žrtve postaju nesvesno iskorišćene kao proksi serveri, što može da rezultira pravnim posledicama zbog njihove nehotične uloge u distribuciji malvera, navodi BleepingComputer.

Problematične VPN aplikacije za Android

Izveštaj koji pre nekoliko dana objavljen od strane Human’s Satori tima za upozoravanje na pretnje otkriva 28 aplikacija na Google Play prodavnici koje su tajno pretvarale Android uređaje u proksi severe. Od tih 28 aplikacija, 17 je bilo predstavljeno kao besplatni VPN softver.

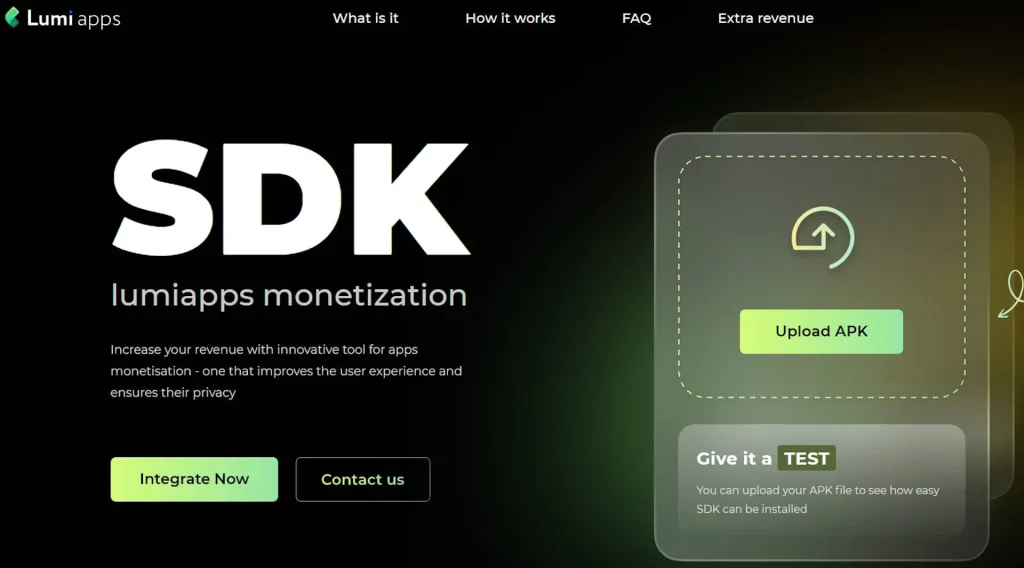

Analitičari iz Satori tima primetili su da sve aplikacije koriste softverski razvojni komplet (SDK), kompanije LumiApps, koji sadrži „Proxylib”, Golang bazu podataka za izvođenje proksi funkcionalnosti.

LumiApps je platforma za monetizaciju Android aplikacija koja navodi da će njen SDK koristiti IP adresu uređaja za učitavanje veb stranica u pozadini i slanje preuzetih podataka kompanijama. Prva aplikacija koja je zlonamerno korišćena je besplatna VPN aplikacija za Android i zove se „Oko VPN”, kako je otkriveno u maju 2023. godine.

Daljim istraživanjem, tim je identifikovao istu bazu podataka u drugim aplikacijama koje su koristile LumiApps platformu. Krajem maja 2023. godine, tim je takođe primetio aktivnost na hakerskim forumima i nove VPN aplikacije koje su bile povezane sa lumiApps.io SDK monetizacijom. Dalje je utvrđeno je da ovaj SDK ima potpuno istu funkcionalnost i koristi istu serversku infrastrukturu kao malver aplikacije koje su bile predmet istrage u prethodnoj verziji Proxylib-a.

Naknadna analiza identifikovala je skup od 28 aplikacija koje su koristile Proxylib bazu podataka za transformaciju Android uređaja, i one su:

- Lite VPN

- Anims Keyboard

- Blaze Stride

- Byte Blade VPN

- Android 12 Launcher (by CaptainDroid)

- Android 13 Launcher (by CaptainDroid)

- Android 14 Launcher (by CaptainDroid)

- CaptainDroid Feeds

- Free Old Classic Movies (by CaptainDroid)

- Phone Comparison (by CaptainDroid)

- Fast Fly VPN

- Fast Fox VPN

- Fast Line VPN

- Funny Char Ging Animation

- Limo Edges

- Oko VPN

- Phone App Launcher

- Quick Flow VPN

- Sample VPN

- Secure Thunder

- Shine Secure

- Speed Surf

- Swift Shield VPN

- Turbo Track VPN

- Turbo Tunnel VPN

- Yellow Flash VPN

- VPN Ultra

- Run Ultra

Međutim, nejasno je da li su programeri besplatnih VPN aplikacija bili svesni da SDK pretvara uređaje njihovih korisnika u proksi servere koji se mogu koristiti za neželjene aktivnosti.

Human’s Satori tim veruje da su malveri u aplikacijama povezani sa ruskim rezidencijalnim proksi provajderom „Asocks”, nakon praćenja linkova na sajtovima ovog provajdera. Asocks usluga obično se promoviše među sajber prestupnicima na hakerskim forumima. Nakon ovog izveštaja, Google je uklonio sve nove i preostale aplikacije koje koriste LummiApps SDK iz Play prodavnice u februaru 2024. godine, i ažurirao Google Protect da bi otkrio LumiApps baze podataka koje se koriste u aplikacijama.

Ako ste koristili neku od navedenih aplikacija sa Google Play i ne postoji bezbedna verzija, najbolje je da je deinstalirate, a Play Protect takođe treba da vas upozori u tom slučaju. Konačno, verovatno je sigurnije koristiti plaćene VPN aplikacije, umesto besplatnih usluga.

B92.