Nova kampanja širenja malvera koristi lažni sajt za Windows ažuriranja koji antivirusi teško detektuju.

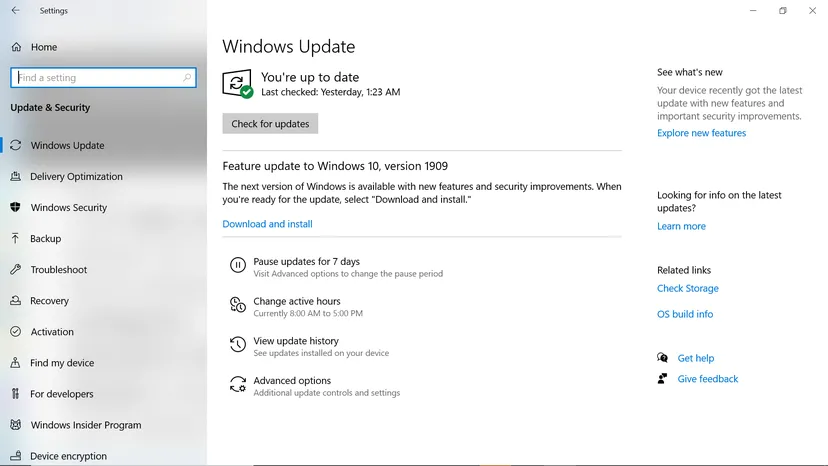

Ako vam bilo koji veb sajt zatraži da ručno instalirate “Windows update” klikom na veliko plavo dugme za preuzimanje, odmah zatvorite tu karticu u pregledaču. Kompanija Malwarebytes upravo je otkrila lažni Microsoftov sajt za podršku (microsoft-update.support) koji se pretvara da nudi kumulativno ažuriranje za verziju Windows 24H2, ali zapravo isporučuje malver za krađu lozinki.

Cela stranica je dizajnirana tako da izgleda zvanično, čak koristi i ispravan format referenci (KB stil) i preuzima MSI fajl od 83MB pod nazivom Windowsupdate1.0.0.msi, koji deluje prilično legitimno čak i u datoteci fajla.

Sajt je trenutno napisan na francuskom jeziku, što sugeriše da su prva meta prevare korisnici sa francuskog govornog područja. Međutim, Malwarebytes upozorava da ovakve operacije mogu brzo da se prošire. Sam fajl za instaliranje je napravljen pomoću legitimnog alata WiX Toolset, a njegovi metapodaci su lažirani kako bi izgledalo da ih je napravio Microsoft. To mu pomaže da prođe neopaženo i kod korisnika i kod nekih osnovnih bezbednosnih provera.

MSI fajl ubacuje aplikaciju zasnovanu na Electronu u korisnički AppData folder, a zatim pokreće dodatne komponente, uključujući maskirani Python runtime. Odatle malver povlači alate i pakete povezane sa krađom podataka, poput komponenti za enkripciju, inspekciju procesa i dublji pristup Windowsu. Iz kompanije navode da zlonamerni kod takođe cilja Discord, menjajući njegove fajlove kako bi presreo tokene za prijavu, podatke o plaćanju i izmene u dvofaktorskoj autentifikaciji.

Malwarebytes navodi da malver takođe uzima “otiske” žrtava proveravajući IP adresu i geolokaciju, kontaktira infrastrukturu za komandu i kontrolu (C2) hostovanu preko servisa Render i Cloudflare Workers, i šalje ukradene podatke putem servisa Gofile.

Jedan uznemirujući detalj otkriven u izveštaju jeste da su u vreme analize glavni izvršni fajl i pokretač imali nula detekcija na desetinama antivirusnih programa na sajtu VirusTotal. Kompanija objašnjava da je to zato što malver krije svoju logiku unutar zamaskiranog (obfuskovanog) JavaScripta, legitimnih Electron komponenti i Python alata koji se preuzimaju tokom rada, umesto da koristi jedan očigledno zlonamerni binarni fajl.

Dakle, ukratko: ne nasedajte na ovaj lažni sajt za Windows podršku. On vam ne pomaže da ažurirate računar, već pokušava da ga opljačka.