Dve katastrofe u internet infrastrukturi sudarile su se u petak i prouzrokovale poremećaje širom sveta.

Samo nekoliko puta u istoriji se dogodilo da jedan kod uspe da momentalno sruši računarske sisteme širom sveta. Računarski crv Slammer iz 2003. Ruski sajber napad NotPetya usmeren na Ukrajinu. Severnokorejski ransomware WannaCry koji se sam širi. Ali, ali izgleda da aktuelna digitalna katastrofa koja je potresla internet i IT infrastrukturu širom sveta krajem prošle nedelje nije izazvana zlonamernim kodom koji su pustili hakeri, već softverom osmišljenim da ih zaustavi.

Dve katastrofe u internet infrastrukturi sudarile su se u petak i prouzrokovale poremećaje širom sveta na aerodromima, železničkim sistemima, bankama, zdravstvenim ustanovama, hotelima, televizijskim stanicama… U četvrtak uveče Microsoftova platforma u oblaku Azure prestala je da radi. Do petka ujutru situacija se pretvorila u savršenu oluju kada je bezbednosna kompanija CrowdStrike objavila bagovito ažuriranje softvera koje je Windows računare poslalo u katastrofalnu spiralu ponovnog pokretanja. Portparol Microsofta kaže za Wired da dva IT kvara nisu povezana.

Pogrešan kod

Uzrok jedne od te dve katastrofe bio je jasan: pogrešan kod pušten kao ažuriranje CrowdStrike-ovog proizvoda za praćenje Falcon, zapravo antivirus platforme koja radi s dubinskim pristupom sistemu na “krajnjim tačkama” poput prenosivih računara, servera i usmerivača za otkrivanje zlonamernog softvera i sumnjivih aktivnosti koje bi mogle da ukazuju na kompromitovanje. Falcon zahteva dozvole za automatsko i redovno ažuriranje s obzirom na to da CrowdStrike neprestano dodaje detekcije u sistem za obranu od novih pretnji. Međutim, loša je strana to što bi ovaj sistem, koji je namenjen poboljšanju bezbednosti i stabilnosti, umesto toga mogao da podrije ono što štiti.

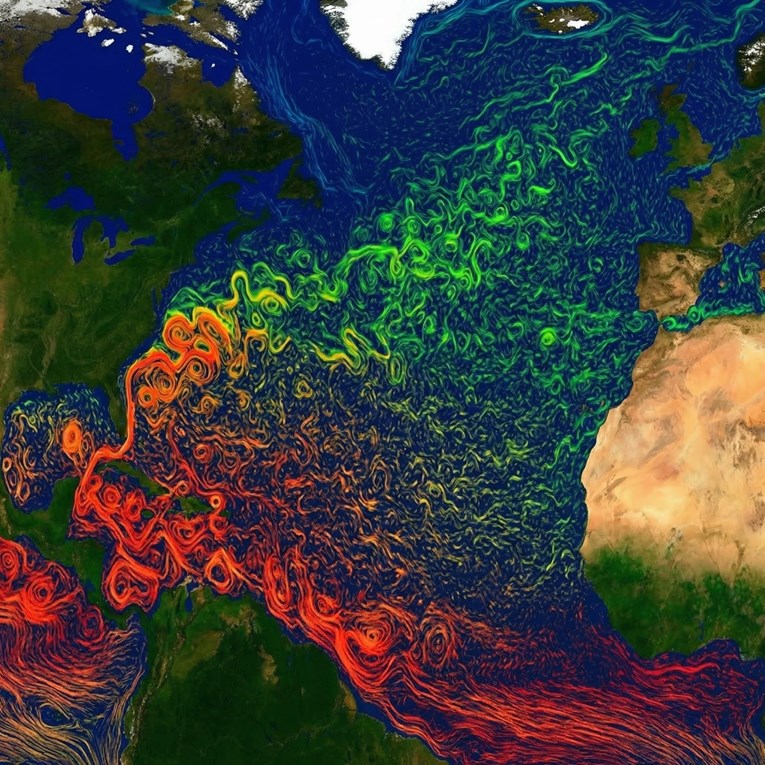

“Nikada u istoriji nismo imali ovakvo rušenje radnih stanica širom sveta”, kaže Miko Hiponen, glavni istraživač u kompaniji za sajber bezbednost WithSecure. Pre desetak godina, kaže Hiponen, rasprostranjeni prekidi bili su češći zbog širenja crva ili trojanaca. Nedavno su se globalni prekidi događali na “strani servera” sistema, što znači da prekidi dolaze od pružalaca usluga u oblaku kao što su Amazonove veb usluge, zbog prekida internet kablova ili problema s autentifikacijom i DNS-om.

“Ažuriranje konfiguracije pokrenulo je logičku grešku”

Izvršni direktor CrowdStrikea Džordž Kurc rekao je u petak da su problemi uzrokovani defektom u kodu koji je kompanija objavila za Windows. Mac i Linux sistemi nisu pogođeni. “Problem je identifikovan, izolovan i kreće ispravka”, rekao je Kurc u izjavi, dodajući da problemi nisu rezultat sajber napada. U intervjuu za NBC, Kurc se izvinio zbog smetnje i rekao da će možda biti potrebno neko vreme da se stvari vrate u normalu.

U detaljnijem ažuriranju u petak uveče, CrowdStrike tvrdi da je osnovni uzrok pada jedna konfiguraciona datoteka poslata kao ažuriranje Falcona. Ažuriranje je posebno usmereno na promenu načina na koji Falcon pregleda “imenovane cevi” u Windows sistemu, funkciju koja softveru omogućava slanje podataka između procesa na istom računaru ili drugim računarima na lokalnoj mreži.

CrowdStrike kaže da je ažuriranje konfiguracione datoteke imalo za cilj da omogući Falconu da prepozna novu metodu koju su hakeri koristili za komunikaciju između svog zlonamernog softvera na napadnutim računarima i servera za naredbu i kontrolu. “Ažuriranje konfiguracije pokrenulo je logičku grešku koja je rezultovala padom operativnog sistema”, stoji u objavi CrowdStrikea.

“Poput operacije na otvorenom srcu”

Bezbednosni i informatički analitičari koji su tragali za glavnim uzrokom ogromnog ispada prvo su mislili da je povezan s ažuriranjem Falconovog “kernel drajvera”. Programi za upravljanje kernelom su softverske komponente koje aplikacijama omogućavaju interakciju s Windows jezgrom. Taj osetljivi nivo pristupa neophodan je da bi bezbednosni softver mogao da se pokrene pre bilo kakvog zlonamernog softvera instaliranog na sistem. Kako se malver poboljšavao i razvijao, odbrambeni softver je zahtevao stalnu vezu i opsežniju kontrolu.

Taj dubinski pristup takođe znači mnogo veću mogućnost da će sigurnosni softver – i ažuriranja tog softvera – srušiti čitav sistem, ističe Metju Suiše, vođa inženjeringa detekcije u bezbednosnoj kompaniji Magnet Forensics. On upoređuje pokretanje softvera za otkrivanje zlonamernog koda na nivou jezgra operativnog sistema s “operacijom na otvorenom srcu”.

CrowdStrike je objavio da konfiguraciona datoteka koja je prouzrokovala rušenje nije bio upravljački program kernela. Ipak, izgleda da je upravljački program koristio konfiguracionu datoteku, promenio njenu funkcionalnost i pruzrokovao pad, smatra Costin Raiu, koji je 23 godine radio u ruskoj kompaniji za bezbednosnisoftver Kaspersky. On sugeriše da je konfiguraciona datoteka možda manje proveravano ažuriranje koje je ipak moglo da promeni način na koji je kernelov upravljački program funkcionisao: “Jedan jednostavan drajver može srušiti sve”.

Microsoft zahteva od programera da zatraže odobrenje za ažuriranje upravljačkog programa kernela, ali takvo odobrenje ne traži se za konfiguracionu datoteku. Portparol Microsofta rekao je za Wired da je “ažuriranje CrowdStrikea odgovorno za obaranje brojnih IT sistema na globalnom nivou” i dodao da “Microsoft nema nadzor nad ažuriranjima koja CrowdStrike sprovodi u svojim sistemima”.

Katastrofalne posledice ukazuju na krhkost interneta

Sposobnost jednog ažuriranja da izazove tako veliki poremećaj još uvek zbunjuje Raiua. CrowdStrike čini 14 procenata tržišta bezbednosnog softvera po prihodu, što znači da je njegov softver na brojnim sistemima. Raiu sugeriše da je ažuriranje Falcona moralo da izazove padove u drugim delovima veb infrastrukture, što je moglo da pojača katastrofu. “CrowdStrike je veliki, ali ne može da bude baš toliko veliki. Ne može svuda da bude samo CrowdStrike. Pretpostavljam da se radi o kombinaciji elemenata, kaskadnom učinku i lančanoj reakciji”, kaže Raiu.

Hiponen iz WithSecure-a kaže da su problemi možda nastali zbog “ljudske greške” u procesu ažuriranja. Hiponen sugeriše da je CrowdStrike mogao da isporuči softver koji nije testiran ili da je slučajno zamenio datoteke. “Ovakav softver mora da prođe opsežna testiranja. To je ono što mi radimo. To je ono što CrowdStrike, naravno, radi. Morate veoma da pazite šta šaljete, što nije jednostavno jer se bezbednosni softver veoma često ažurira”, kaže Hiponen.

CrowdStrike-ove početne smernice za “zaobilazno rešenje” kažu da Windows računari moraju da se pokrenu u bezbednom načinu rada, potrebno je izbrisati određenu datoteku, a zatim ponovo pokrenuti. “Popravke koje smo do sada videli znače da morate fizički da pristupite svakom računaru, što će trajati danima, jer milioni računara širom sveta trenutno imaju problem”, kaže Hiponen iz WithSecure-a.

Kako sprečiti da se to opet ne desi?

Dok se administratori sistema utrkuju u obuzdavanju posledica, javlja se veće egzistencijalno pitanje o tome kako sprečiti drugu sličnu krizu.

“Korisnici će zahtevati promene u ovom operativnom modelu. CrowdStrike je upravo pokazao zašto je ažuriranje bez IT intervencije neodrživo”, kaže Džejk Vilijams, potpredsednik istraživanja i razvoja u konsultantskoj kompaniji za sajber bezbednost Hunter Strategy.